Tư vấn mua bản quyền Device Control Plus Để lại một bình luận

- Dứt điểm các cuộc tấn công từ bên trong.

- Hoàn toàn không mất mát dữ liệu.

- Tiết kiệm ngân sách an ninh của bạn

Phần mềm Device Control Plus là gì?

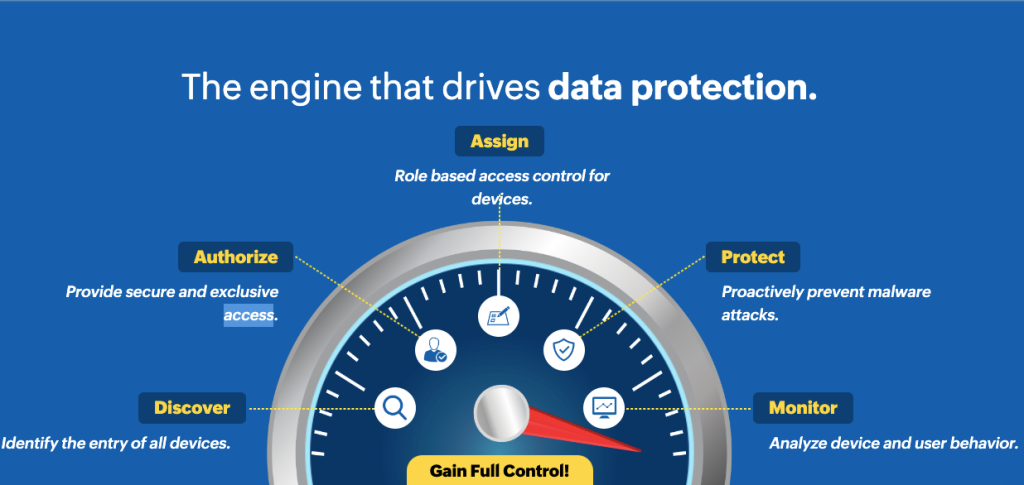

- Kiểm soát thiết bị và cổng kết nối: Cho phép chặn, kiểm soát, và giám sát các thiết bị ngoại vi nhằm ngăn chặn truy cập trái phép vào dữ liệu nhạy cảm.

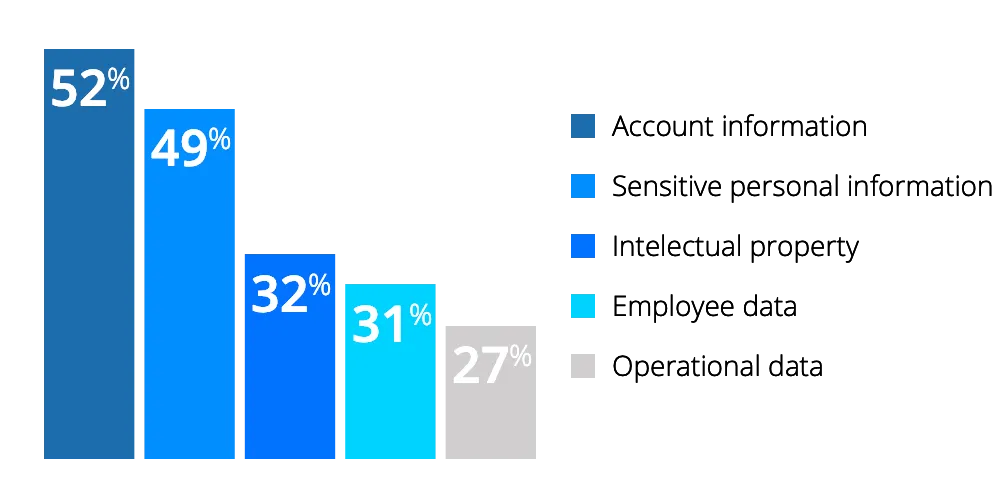

- Quản lý truy cập tệp tin: Giúp kiểm soát ai có thể truy cập, sao chép, hoặc di chuyển các tệp tin quan trọng, đảm bảo rằng dữ liệu quan trọng được bảo vệ.

- Giám sát tuân thủ: Giúp tạo ra các báo cáo tuân thủ và duy trì quy định của doanh nghiệp một cách hiệu quả.

- Kiểm soát tạm thời: Cung cấp quyền truy cập tạm thời cho những nhà thầu hoặc nhân viên bên ngoài mà không ảnh hưởng đến an ninh tổng thể.

- Ngăn chặn rò rỉ dữ liệu: Các tính năng phát hiện rò rỉ dữ liệu giúp bảo vệ doanh nghiệp khỏi các mối đe dọa từ nội bộ lẫn bên ngoài.

- Tự động hóa chính sách và tuân thủ quy định:Hỗ trợ tạo và quản lý các chính sách bảo mật, đồng thời cung cấp các công cụ để tuân thủ các quy định của ngành. Tính năng này giúp doanh nghiệp duy trì một môi trường bảo mật nhất quán và tránh các vi phạm quy định.

Dữ liệu được bảo vệ khỏi kẻ xâm nhập

Dễ dàng kiểm soát các thiết bị có quyền truy cập quá mức

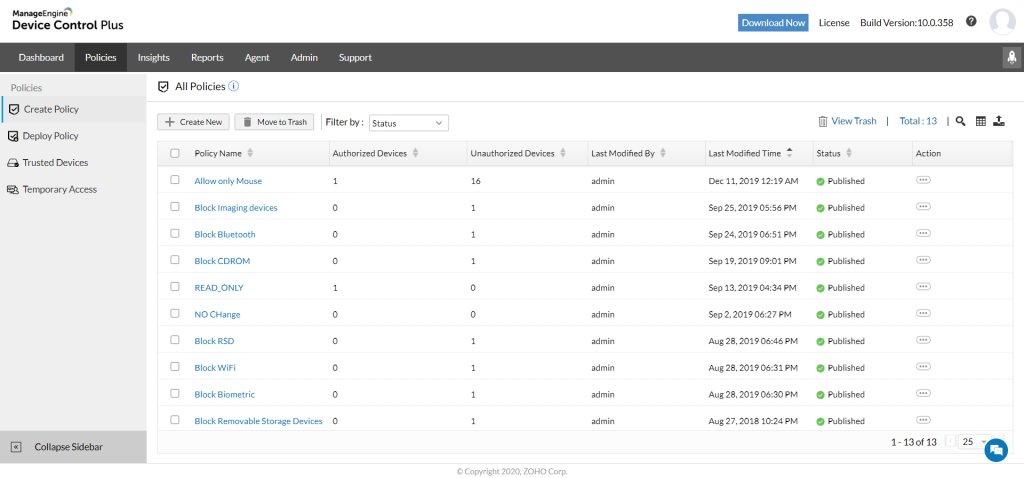

Thiết lập quyền truy cập chỉ đọc, chặn việc sao chép tệp từ các thiết bị di động, và thực hiện nhiều biện pháp khác với các chính sách đơn giản của chúng tôi, giúp bạn bắt đầu ngay lập tức.

Kiểm soát truy cập tệp tin liên tục

Tự động theo dõi tất cả các chuyển giao dữ liệu

Đảm bảo bảo vệ dữ liệu kịp thời và cho phép chuyển giao dữ liệu giới hạn bằng cách thiết lập các hạn chế về kích thước và loại tệp dựa trên dữ liệu mà doanh nghiệp của bạn xử lý.

Loại bỏ vi phạm an ninh mãi mãi

Kiểm soát thiết bị với phương pháp Zero Trust

Việc xác định và chặn các thiết bị độc hại có thể tốn thời gian. Thay vào đó, hãy tạo một danh sách thiết bị tin cậy, đảm bảo rằng không có thiết bị nào, trừ khi được ủy quyền, có thể truy cập vào hệ thống của bạn.

Quyền truy cập đúng, vào đúng thời điểm

Hoàn thành công việc của bạn ngay lập tức với các thiết bị bên thứ ba

Dù thiết bị nằm trong hoặc ngoài phạm vi mạng của bạn, hãy cấp quyền truy cập tạm thời trong một khoảng thời gian nhất định để tránh ảnh hưởng đến năng suất của nhân viên

Kiểm soát mà không cần chuyên môn

An ninh mạng chặt chẽ bắt đầu với giải pháp kiểm soát thiết bị

Với các bảng điều khiển được thiết kế chuyên nghiệp, cấu hình kiểm soát thiết bị chi tiết và báo cáo toàn diện của Device Control Plus, bạn không cần phải trải qua bất kỳ khóa đào tạo nào

Giám sát các nỗ lực tấn công mạng

Công cụ kiểm soát thiết bị giúp ngăn chặn rủi ro nội bộ

Biết ai đang sử dụng thiết bị nào trên điểm cuối nào với dữ liệu kiểm toán và báo cáo rõ ràng, đồng thời nhận cảnh báo ngay lập tức trong trường hợp truy cập trái phép.

Quản lý thiết vị (Device control) là gì? có thật sự cần thiết

Mua bản quyền Device Control Plus chính hãng, giá tốt

- Giá License cạnh tranh, chúng tôi giúp khách hàng tối ưu chi phí vận hành nhất có thể, đồng thời đưa ra tư vấn cấp phép bản quyền tốt nhất.

- Minh bạch về giá giấy phép bản quyền, miễn phí tư vấn.

- Giảm chi phí, tối ưu hệ thống công nghệ doanh nghiệp từ chuyên gia IT.

- Đối tác của ManageEngine có năng lực được chứng nhận, nếu bạn cần hỗ trợ từ các chuyên gia bảo mật.

- Địa chỉ: 161E1 Trung Mỹ Tây 13A, Phường Trung Mỹ Tây, Quận 12, Thành phố Hồ Chí Minh

- Điện thoại: 039.8686.950

- Mail: info@gaditi.com

Bảng giá tham khảo bản quyền Device Control Plus

Giá bản quyền (license) theo thông tin chính thức từ hãng, vui lòng liên hệ chúng tôi để được báo giá chính xác với nhiều ưu đãi tốt: AMS = Annual Maintenance & Support FeeDevice Control Plus – Professional Edition

| Products | License Fee (Annual) | AMS* (Annual) | License Fee (Perpetual) | AMS*(Perpetual) |

|---|---|---|---|---|

| 100 Computers | US$595 | Included | US$1,488 | US$298 |

| 250 Computers | US$1,195 | Included | US$2,988 | US$598 |

| 500 Computers | US$2,095 | Included | US$5,238 | US$1,048 |

| 1000 Computers | US$3,645 | Included | US$9,113 | US$1,833 |

| 2500 Computers | US$7,345 | Included | US$18,363 | US$3,673 |

| 5000 Computers | US$11,795 | Included | US$29,488 | US$5,898 |

| 10000 Computers | US$17,975 | Included | US$44,938 | US$8,988 |

Device Control Plus – Additional Users

| Products | License Fee (Annual) | AMS* (Annual) | License Fee (Perpetual) | AMS*(Perpetual) |

|---|---|---|---|---|

| Additional 1 User | US$195 | Included | US$487 | US$98 |

| Additional 2 Users | US$345 | Included | US$862 | US$173 |

| Additional 5 Users | US$695 | Included | US$1,737 | US$348 |

| Additional 10 Users | US$995 | Included | US$2,487 | US$498 |

| Additional 25 Users | US$1,995 | Included | US$4,987 | US$998 |

| Additional 50 Users | US$3,495 | Included | US$8,737 | US$1,748 |

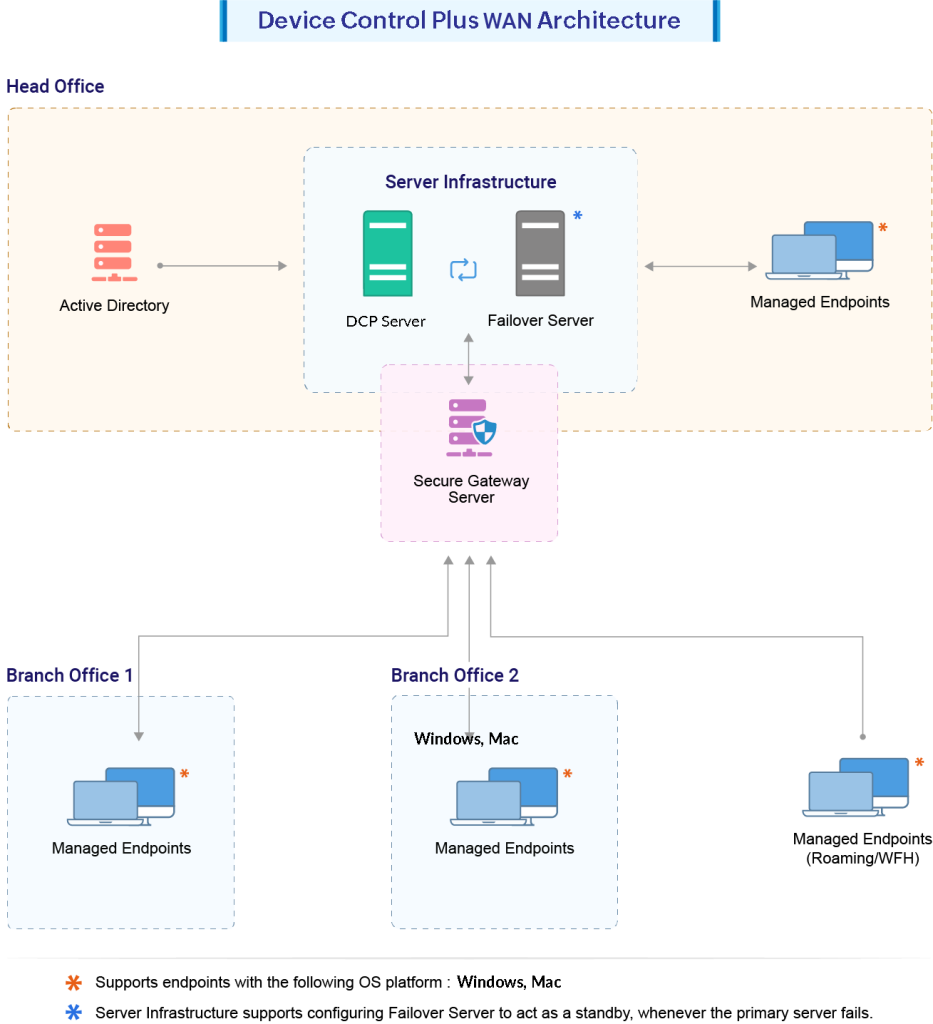

Device Control Plus – Secure Gateway Server

| Products | License Fee (Annual) | AMS* (Annual) | License Fee (Perpetual) | AMS*(Perpetual) |

|---|---|---|---|---|

| Secure Gateway Server | US$345 | Included | US$860 | US$175 |

Device Control Plus – Multi-Language Pack

| Products | License Fee (Annual) | AMS* (Annual) | License Fee (Perpetual) | AMS*(Perpetual) |

|---|---|---|---|---|

| Multi-Language Pack License | US$185 | Included | US$462 | US$93 |

Doanh nghiệp được lợi gì khi mua Device Control Plus

- Công ty dịch vụ tài chính.

- Công ty viễn thông.

- Công ty dịch vụ kỹ thuật.

- Tổ chức công nghiệp.

- Chăm sóc sức khoẻ y tế.

- Chính phủ.

Tư vấn doanh nghiệp mua ManageEngine Device Control Plus

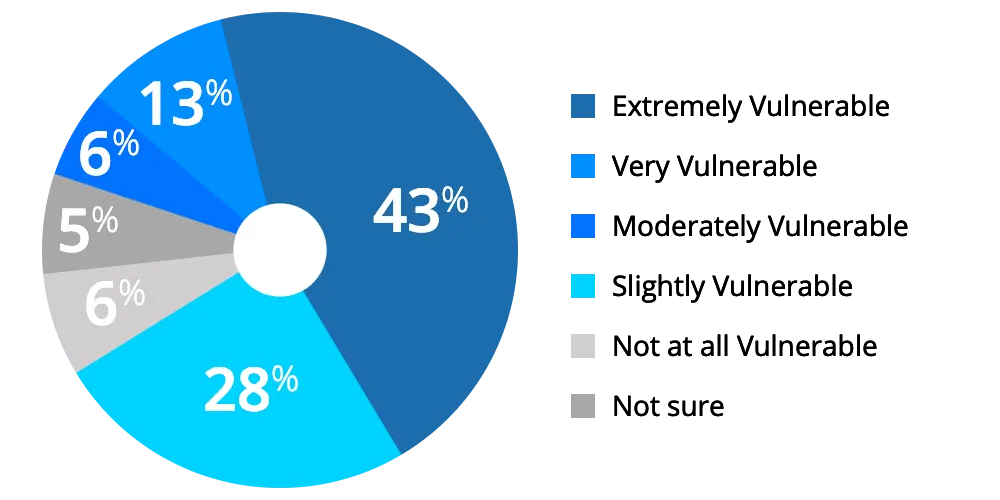

Dưới đây là các bước giúp doanh nghiệp tự đánh giá nhu cầu có phù hợp với ManageEngine Device Control Plus hay không, nếu cảm thấy không chắc chắn, vui lòng liên hệ GADITI để được tư vấn nhé: Đánh giá nhu cầu doanh nghiệp: Trước khi quyết định mua, doanh nghiệp nên đánh giá kỹ nhu cầu bảo mật của mình, bao gồm việc kiểm soát truy cập thiết bị ngoại vi, phòng chống rò rỉ dữ liệu, và yêu cầu tuân thủ quy định. Nếu doanh nghiệp có các nhu cầu này, thì ManageEngine Device Control Plus là một lựa chọn phù hợp. So sánh tính năng và giá cả: ManageEngine Device Control Plus cung cấp nhiều tính năng mạnh mẽ như kiểm soát thiết bị, quản lý truy cập tệp tin, giám sát tuân thủ, và báo cáo chi tiết. Tuy nhiên, doanh nghiệp cần so sánh các tính năng này với các giải pháp khác trên thị trường để đảm bảo lựa chọn tối ưu. Giá khởi điểm của phần mềm này là khoảng $595 mỗi năm (giá tham khảo, vui lòng liên hệ GADITI để được báo giá tốt), một mức giá hợp lý so với các giải pháp tương tự. Phù hợp với quy mô doanh nghiệp: ManageEngine Device Control Plus phù hợp với nhiều loại hình doanh nghiệp từ nhỏ đến lớn. Nếu doanh nghiệp của bạn đang tìm kiếm một giải pháp bảo mật toàn diện với mức giá hợp lý và tính năng mạnh mẽ, thì đây là một lựa chọn đáng cân nhắc.Tính năng Device & Port Control

- Nhận biết người dùng và thiết bị nào đang truy cập vào mạng của bạn là điều cần thiết.

- Phần mềm độc hại có thể tồn tại trên các ổ đĩa trống, làm cho việc nhận diện các thiết bị độc hại trở nên khó khăn hơn, nhưng có thể được thông báo qua các cài đặt cảnh báo tùy chỉnh.

- Phần mềm độc hại khai thác chính thiết kế của thiết bị, các mối đe dọa thiết bị đã được nhận diện không thể được vá lỗi, điều này có thể được xử lý bằng chính sách chặn phù hợp.

- Với nhu cầu kinh doanh ngày càng tăng, quyền truy cập tạm thời vào các thiết bị ngoại vi giúp tăng năng suất đáng kể.

Tính năng File access control

Ưu điểm mang lại:- Tạo quy trình cấp quyền hệ thống, lặp lại một cách có tổ chức

- Hiệu quả vận hành tốt hơn.

- Giữ cho các vi phạm dữ liệu tiềm ẩn tránh xa doanh nghiệp.

Read-only file accessQuyền truy cập tệp tin này là cấp độ truy cập cơ bản nhất và được khuyến nghị cho các nhân viên thông thường. Tùy chọn chỉ đọc vẫn cho phép các thành viên trong nhóm thu thập thông tin cần thiết mà không làm thay đổi dữ liệu hoặc vị trí của nó. Bằng cách thiết lập hệ thống tệp tin chỉ đọc, quản trị viên có thể duy trì cấu trúc tệp tin một cách có tổ chức trong khi vẫn đảm bảo thông tin quan trọng được giữ nguyên vẹn. Việc này không chỉ giúp ngăn chặn rò rỉ dữ liệu mà còn ngăn chặn các cuộc tấn công có thể xảy ra từ việc di chuyển dữ liệu hợp pháp và xen lẫn với thông tin độc hại, chẳng hạn như các cuộc tấn công cross-site scripting. Bằng cách giữ cho dữ liệu không thể bị thay đổi, bạn bảo vệ hệ thống khỏi các hành động có thể gây hại từ bên trong cũng như bên ngoài.

Tạo tệp tin trong các thiết bị USB và các chỉnh sửa sau đó của tệp đã sao chépNếu tùy chọn tạo tệp được kích hoạt, các thiết bị có thể trích xuất dữ liệu từ máy tính và chuyển nó sang thiết bị ngoại vi của họ. Nếu cần, người dùng cũng có thể chỉnh sửa dữ liệu trong thiết bị. Tuy nhiên, bạn có thể yên tâm rằng dữ liệu gốc vẫn được bảo vệ nhờ tính năng file shadowing – một tính năng bảo mật tạo ra các bản sao của dữ liệu đã chuyển, sau đó được lưu trữ trong một khu vực chia sẻ mạng được bảo vệ.” Tính năng file shadowing đảm bảo rằng dù có bất kỳ thay đổi nào trên dữ liệu sau khi chuyển, bản gốc vẫn an toàn và có thể khôi phục nếu cần thiết. Điều này giúp giảm thiểu rủi ro mất mát dữ liệu quan trọng hoặc việc chỉnh sửa dữ liệu không mong muốn, đồng thời hỗ trợ bảo mật toàn diện cho các doanh nghiệp.

Di chuyển tệp từ thiết bị USB sang máy tínhTrong hệ thống quyền truy cập tệp của Device Control Plus, có một cài đặt cho phép di chuyển tệp từ thiết bị sang máy tính. Tùy chọn này chỉ nên được cấp cho những người dùng có mức độ tin cậy cao; nếu không, có thể các tập lệnh độc hại và phần mềm độc hại sẽ âm thầm được đưa vào máy tính. Điều này có thể gây ra những tác động tiêu cực lên phần cứng và phần mềm, từ đó cản trở hoạt động bình thường của máy.

Tính năng File transfer control for DLP

Ngăn ngừa mất dữ liệu (Data Loss Prevention – DLP) là một phương pháp bảo vệ dữ liệu của bạn khỏi việc rơi vào tay kẻ xấu. Một trong những vấn đề lớn nhất với việc chuyển dữ liệu hiện nay là để lại một lượng lớn dữ liệu dễ bị tổn thương trước các chuyển giao trái phép. Bằng cách thiết lập các ranh giới bảo mật phù hợp, bạn có thể kiểm soát việc di chuyển dữ liệu trong mạng lưới của mình. Vì dữ liệu của bạn rất có giá trị, bạn cần tập trung vào việc chỉ cho phép các chuyển giao liên quan và giới hạn, với sự hỗ trợ của một giải pháp kiểm soát thiết bị. Device Control Plus là một giải pháp quản lý chuyển giao tệp tin và DLP mạnh mẽ, giúp ngăn chặn các chuyển giao dữ liệu không cần thiết, từ đó loại bỏ nguy cơ mất dữ liệu và đánh cắp dữ liệu. Giải pháp này cung cấp các công cụ để kiểm soát chặt chẽ việc di chuyển dữ liệu, đảm bảo rằng chỉ những dữ liệu quan trọng và được phép mới có thể được chuyển giao, đồng thời bảo vệ tài sản dữ liệu của doanh nghiệp khỏi các mối đe dọa an ninh. Nhân viên thường mang theo tệp tin công việc về nhà để tiện cho họ, nhưng bạn có chắc chắn rằng họ xử lý chúng một cách cẩn thận tuyệt đối? Không giống như các chuyển giao tệp thông thường, Device Control Plus quản lý mọi chuyển giao dựa trên kích thước và loại tệp được chỉ định. Trong bảng điều khiển, bạn có thể điều hướng đến Chính sách (Policies) > Tạo mới (Create new). Sau đó, bạn có thể chọn loại thiết bị và bắt đầu cấu hình các hạn chế chuyển giao dữ liệu trong Cài đặt Truy cập Tệp (File Access Settings). Bạn sẽ có thể tận dụng các khả năng sau- Giới hạn kích thước tệp: Chỉ cho phép chuyển các tệp có kích thước nằm trong khoảng đã được xác định trước, giúp kiểm soát và ngăn ngừa việc chuyển dữ liệu lớn không cần thiết.

- Quản lý loại tệp: Xác định các loại tệp được phép chuyển, chẳng hạn như chỉ cho phép các tệp tài liệu công việc, trong khi chặn các tệp đa phương tiện hoặc tệp thực thi có nguy cơ cao.

- Ghi nhật ký và báo cáo: Mọi hành động chuyển giao đều được ghi lại và báo cáo, giúp quản trị viên dễ dàng theo dõi và quản lý các hoạt động này.

- Thiết lập quyền truy cập tạm thời: Cấp quyền truy cập tạm thời cho người dùng nhất định để thực hiện các chuyển giao cần thiết mà không ảnh hưởng đến bảo mật tổng thể.

Tính năng Trusted Devices

Trusted Devices là gì? Trusted Devices là những thiết bị thường xuyên được sử dụng cho các mục đích quan trọng, và Danh sách Thiết bị Tin cậy (Trusted Devices List) là sự tập hợp các thiết bị này. Danh sách này nên được duy trì ngắn gọn và chỉ dành riêng cho các thiết bị được sử dụng thường xuyên bởi các nhân viên có thẩm quyền cao. Những thiết bị khác nên bị chặn hoặc chỉ được cấp quyền truy cập vào thông tin hạn chế trên cơ sở có điều kiện. Việc duy trì một danh sách thiết bị tin cậy nhỏ gọn và chuyên biệt giúp tăng cường bảo mật cho tổ chức, ngăn chặn các thiết bị không được phép truy cập vào dữ liệu quan trọng. Điều này đảm bảo rằng chỉ các thiết bị đáng tin cậy mới có quyền truy cập đầy đủ vào hệ thống, trong khi các thiết bị khác chỉ có thể truy cập các thông tin ít nhạy cảm hơn hoặc bị chặn hoàn toàn. Tầm quan trọng của duy trì Trusted Devices List: Nhiều tổ chức, với tinh thần duy trì sự tự do chức năng cho nhân viên, thường không áp đặt các quy định nghiêm ngặt về việc sử dụng các thiết bị ngoại vi. Điều này là do các thiết bị này rất hữu ích trong nhiều khía cạnh, chẳng hạn như cung cấp cách thức thuận tiện để chuyển đa phương tiện và các tệp tin khác sang các máy khác nhau. Tuy nhiên, khi tập trung vào lợi thế này, các công ty có thể vô tình bỏ qua những rủi ro an ninh mạng tiềm ẩn nguy hiểm có thể phát sinh từ việc sử dụng các thiết bị bổ trợ, chẳng hạn như việc kẻ xâm nhập tiêm nhiễm phần mềm độc hại hoặc rò rỉ dữ liệu. Vậy làm thế nào để các quản trị viên IT vừa giúp nhân viên duy trì lợi ích của các thiết bị ngoại vi, vừa đảm bảo rằng mọi mối đe dọa an ninh mạng liên quan đều được loại bỏ hoàn toàn? Một giải pháp đơn giản nhưng hiệu quả là tạo ra một danh sách các thiết bị tin cậy.” Danh sách thiết bị tin cậy này cho phép các tổ chức kiểm soát tốt hơn việc sử dụng các thiết bị ngoại vi, đảm bảo rằng chỉ những thiết bị đã được xác minh và phê duyệt mới có thể truy cập vào hệ thống và dữ liệu quan trọng của công ty. Bằng cách này, các rủi ro liên quan đến phần mềm độc hại và rò rỉ dữ liệu được giảm thiểu, trong khi nhân viên vẫn có thể tận dụng được sự tiện lợi của các thiết bị ngoại vi. Lợi ích của Trusted Devices list:- Tăng cường bảo mật: Bằng cách duy trì danh sách các thiết bị tin cậy, các tổ chức có thể giảm thiểu đáng kể rủi ro truy cập trái phép vào dữ liệu nhạy cảm. Chỉ những thiết bị đã được phê duyệt trước mới được cấp quyền truy cập, giảm thiểu nguy cơ lây nhiễm phần mềm độc hại, rò rỉ dữ liệu và các mối đe dọa an ninh mạng khác.

- Kiểm soát việc chuyển dữ liệu: Danh sách thiết bị tin cậy cho phép quản trị viên IT điều chỉnh việc di chuyển dữ liệu trong tổ chức. Điều này đảm bảo rằng chỉ những thiết bị an toàn và đã được xác minh mới có thể chuyển các tệp quan trọng, giảm thiểu nguy cơ rò rỉ dữ liệu.

- Đơn giản hóa quản lý thiết bị: Việc quản lý danh sách các thiết bị tin cậy giúp đơn giản hóa quá trình quản lý thiết bị trong tổ chức. Nó cho phép dễ dàng giám sát và kiểm toán việc sử dụng thiết bị, đảm bảo tuân thủ các chính sách của công ty và quy định của ngành.

- Ngăn chặn mối đe dọa từ nội bộ: Bằng cách hạn chế quyền truy cập thiết bị chỉ cho những thiết bị nằm trong danh sách tin cậy, các tổ chức có thể giảm thiểu nguy cơ từ các mối đe dọa nội bộ. Phương pháp này đảm bảo rằng ngay cả khi một nhân viên cố gắng sử dụng thiết bị cá nhân, họ cũng không thể truy cập vào dữ liệu quan trọng trừ khi thiết bị của họ đã được phê duyệt.

- Tăng hiệu quả hoạt động: Việc tạo và duy trì danh sách thiết bị tin cậy có thể cải thiện hiệu quả hoạt động của IT. Nó giảm nhu cầu giám sát liên tục từng thiết bị và thay vào đó tập trung vào việc đảm bảo an ninh cho một số thiết bị đã được phê duyệt trước.

- Tùy chỉnh các giao thức bảo mật: Danh sách thiết bị tin cậy có thể được tùy chỉnh theo nhu cầu cụ thể của tổ chức, cho phép linh hoạt và tùy biến các giao thức bảo mật. Các tổ chức có thể điều chỉnh mức độ truy cập dựa trên loại thiết bị, vai trò của người dùng, hoặc các yêu cầu bảo mật cụ thể.

Device Control Plus hỗ trợ việc tạo Danh sách Thiết bị Tin cậy (Trusted Devices Lists), bao gồm tất cả các thiết bị đã được quản trị viên đưa vào danh sách trắng. Mỗi thiết bị có thể được thêm vào danh sách theo một trong các cách sau:

Chọn đường dẫn thiết bị (Device Instance Paths)Trong giao diện Trusted Devices trong bảng điều khiển, mỗi thiết bị có thể được xác định và thêm vào danh sách dựa trên đường dẫn thiết bị (device instance path). Đường dẫn này bao gồm các thông số đặc trưng của thiết bị như loại thiết bị, tên nhà cung cấp, mô hình, và mã ID thiết bị duy nhất. Bạn có thể tham khảo tài liệu này để tìm đường dẫn thiết bị.

- Thêm thiết bị mới chưa được phát hiện: Đối với các thiết bị mới chưa được phát hiện, quản trị viên cần phải tự tìm và sao chép đường dẫn thiết bị thủ công.

- Thiết bị đã được phát hiện trước đó: Đối với các thiết bị đã được phát hiện trước trong mạng lưới, đường dẫn thiết bị sẽ tự động hiển thị trong bảng điều khiển.

- Tải lên đường dẫn thiết bị bằng tệp CSV: Đường dẫn thiết bị cũng có thể được tải lên bằng cách nhập tệp CSV. Sau khi đường dẫn được nhập, mỗi thiết bị có thể dễ dàng được thêm vào danh sách tin cậy.

Wildcard PatternCác doanh nghiệp thường trang bị cho nhân viên những thiết bị do công ty mua sắm để sử dụng cho công việc. Những thiết bị này thường được mua số lượng lớn, cùng loại và/hoặc từ cùng một nhà cung cấp. Vì tất cả các thiết bị này đều được mua theo lệnh điều hành, chúng có thể được phân loại trực tiếp là thiết bị tin cậy. Tuy nhiên, việc thêm từng thiết bị một vào danh sách có thể rất tốn thời gian. Thay vào đó, tính năng Wildcard cho phép quản trị viên thêm tất cả các thiết bị này cùng một lúc bằng cách thay thế một hoặc nhiều phần tử nhận dạng trong đường dẫn thiết bị bằng ký tự đại diện như (*) hoặc (?). Ví dụ, nếu tất cả các thiết bị có cùng một nhà cung cấp và model, bạn có thể sử dụng ký tự đại diện để đại diện cho các phần tử chung này, giúp việc thêm hàng loạt thiết bị vào danh sách tin cậy trở nên nhanh chóng và dễ dàng. Để biết thêm chi tiết về các bước sử dụng mẫu wildcard, bạn có thể tham khảo tài liệu hướng dẫn cụ thể. Tính năng này không chỉ giúp tiết kiệm thời gian mà còn đảm bảo rằng toàn bộ lô thiết bị được quản lý và bảo mật một cách nhất quán trong hệ thống mạng của doanh nghiệp.

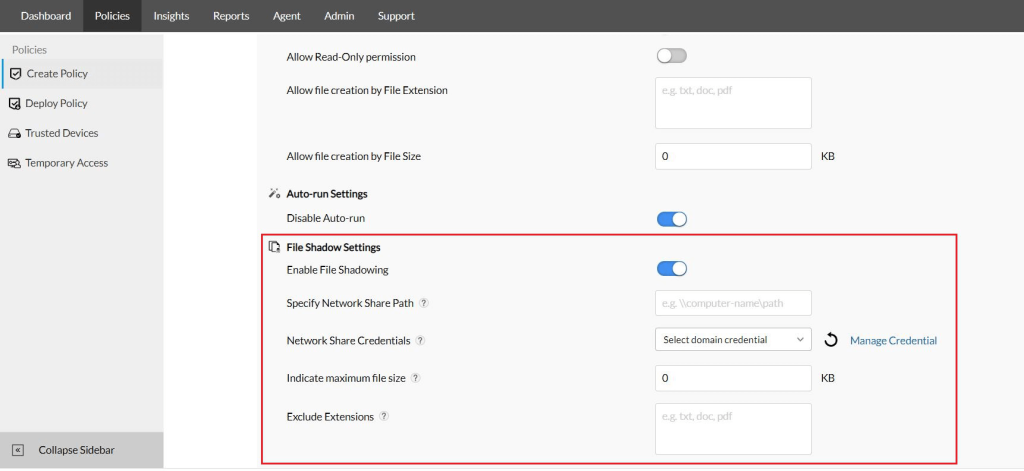

Tính năng File shadowing

Chọn thiết bị để kích hoạt tính năng file shadowingVới Device Control Plus, tính năng file shadowing hoặc sao lưu dữ liệu có thể dễ dàng được triển khai cho tất cả các loại thiết bị USB. Ngoài ra, để tối ưu hóa băng thông, chính sách này có thể được áp dụng cho một số thiết bị được lựa chọn kỹ lưỡng, đảm bảo rằng chỉ những hoạt động tệp tin của các thiết bị đó mới được shadowing. Điều này có nghĩa là bạn có thể chọn những thiết bị quan trọng hoặc có nguy cơ cao để thực hiện sao lưu tệp tin, trong khi các thiết bị khác không nhất thiết phải được áp dụng chính sách này, giúp giảm thiểu tải trên hệ thống và tối ưu hóa tài nguyên mạng.

Chọn giới hạn kích thước tệp và loại trừ các phần mở rộng tệpVì file shadowing là một hoạt động tiêu tốn nhiều dữ liệu, ngoài việc cho phép lựa chọn các thiết bị cụ thể, Device Control Plus còn cung cấp các tùy chọn để xác định loại dữ liệu nào sẽ được shadowing. Bạn có thể thiết lập giới hạn kích thước tệp để các tệp vượt quá một kích thước nhất định sẽ bị loại trừ khỏi quá trình shadowing. Hơn nữa, các tệp cũng có thể được lọc dựa trên phần mở rộng của chúng, ví dụ như loại trừ các tệp video hoặc âm thanh khỏi quá trình shadowing. Lưu ý: Tính năng file tracing của Device Control Plus vẫn có thể theo dõi các tệp vượt quá giới hạn kích thước hoặc bị loại trừ dựa trên phần mở rộng. Điều này có nghĩa là dù những tệp này không được sao lưu tự động, nhưng hoạt động của chúng vẫn được ghi lại và có thể theo dõi được trong hệ thống. Các tùy chọn này giúp bạn kiểm soát tốt hơn việc sao lưu dữ liệu, đảm bảo rằng chỉ những tệp quan trọng và phù hợp mới được lưu trữ, đồng thời giảm tải hệ thống bằng cách loại trừ các tệp không cần thiết.

Cấu hình Đường dẫn Lưu trữ Từ xaThư mục chia sẻ chứa các bản sao shadowed có thể chiếm một phần đáng kể dung lượng ổ đĩa, vì vậy, điều quan trọng là phải có một vị trí riêng biệt để lưu trữ các bản sao này. Để tối ưu hóa hiệu quả của file shadowing, vị trí này nên được đặt từ xa. Với Device Control Plus, sau khi xác định được vị trí, bạn có thể chọn đường dẫn để ngay khi các hoạt động tệp tin được thực hiện bởi các thiết bị được shadowing, dữ liệu sao chép sẽ được chuyển ngay lập tức đến địa điểm từ xa đã được chỉ định theo đường dẫn đó. Ngoài ra, để tăng cường bảo mật, bạn cũng có thể cấu hình các thông tin đăng nhập miền được sử dụng để truy cập vào chia sẻ từ xa nơi dữ liệu được lưu trữ. Việc cấu hình này không chỉ giúp tiết kiệm không gian lưu trữ cục bộ mà còn đảm bảo rằng dữ liệu được sao lưu an toàn trong một môi trường được bảo mật tốt hơn.

Ánh xạ (Mapping) chính sách đến các nhóm tùy chỉnhSau khi tạo chính sách shadowing tệp tin, bạn có thể ánh xạ nó đến các nhóm tùy chỉnh bao gồm các điểm cuối cụ thể. Việc có thể chọn các thiết bị, loại tệp và điểm cuối liên quan đến việc xử lý và chuyển giao thông tin nhạy cảm đảm bảo rằng dữ liệu quan trọng được sao chép và duy trì nhất quán trong cơ sở dữ liệu shadowing tệp tin, đồng thời dung lượng đĩa cũng được tối ưu hóa một cách hợp lý. Điều này giúp đảm bảo rằng chỉ những thiết bị và tệp tin cần thiết mới được đưa vào quá trình shadowing, giảm thiểu việc sử dụng không cần thiết tài nguyên hệ thống trong khi vẫn bảo vệ dữ liệu nhạy cảm của tổ chức một cách hiệu quả.

Báo cáo shadowing tệp tinNgay khi các chính sách shadowing tệp tin được áp dụng, các cuộc kiểm toán chi tiết sẽ được tạo ra trong thời gian thực. Các nhật ký sẽ bao gồm các thông tin chi tiết như thiết bị, điểm cuối, và người dùng tham gia vào hoạt động, cùng với tên tệp và thời gian tệp được shadowed. Những nhật ký này luôn sẵn sàng và rất hữu ích cho việc phân tích các hành động shadowing tệp tin được thực hiện trên toàn doanh nghiệp. Việc sử dụng các báo cáo shadowing tệp tin không chỉ giúp doanh nghiệp theo dõi và kiểm soát các hoạt động liên quan đến dữ liệu nhạy cảm mà còn hỗ trợ việc kiểm tra và đảm bảo tuân thủ các chính sách bảo mật nội bộ một cách hiệu quả.

Tính năng Reports and audits

Xác định các dấu hiệu vi phạm chính sách hoặc hoạt động của hacker trong mạng lưới của bạn bằng Device Control Plus- Kiểm toán thiết bị và tệp tin trong tầm tay: Với Device Control Plus, bạn có thể dễ dàng theo dõi mọi hoạt động của thiết bị, người dùng và tệp tin từ một bảng điều khiển duy nhất. Nhật ký kiểm toán chi tiết sẽ cho bạn biết thiết bị nào đã cố gắng kết nối với các điểm cuối của bạn, ai đã cố gắng kết nối và khi nào điều này xảy ra. Điều này giúp bạn xác định ngay các thiết bị và người dùng đáng ngờ đang cố gắng trích xuất dữ liệu của bạn qua thiết bị lưu trữ di động.

- Lên lịch và nhận báo cáo theo thời gian của bạn: Bạn có thể lên lịch báo cáo hàng ngày, hàng tuần hoặc hàng tháng theo sở thích và nhận chúng qua email. Những báo cáo này có thể được sử dụng để phân tích thêm, chẳng hạn như nghiên cứu các mô hình hành vi của người dùng và thiết bị.

- Báo cáo chi tiết cho thông tin mới nhất: Bạn không cần phải tìm kiếm trong toàn bộ báo cáo kiểm toán để xác định các hoạt động thiết bị mới nhất. Sử dụng phần tóm tắt thiết bị để nhanh chóng phân tích các hoạt động gần đây. Các báo cáo đơn giản hóa sẽ giúp bạn nắm bắt chính xác thông tin về thiết bị, người dùng, máy tính và hành động đã thực hiện.

- Theo dõi liên tục các chuyển động của tệp tin: Với tính năng theo dõi tệp tin, bạn không cần phần mềm riêng để theo dõi các tệp rời khỏi doanh nghiệp, các tệp đến, và điểm đến của chúng. Các báo cáo chi tiết về tất cả các hành động tệp sẽ được cung cấp sẵn theo yêu cầu. Dữ liệu sẽ bao gồm thông tin quan trọng như các thiết bị, người dùng, máy tính và các tệp tham gia trong mỗi hoạt động.

- Bảo quản bản sao shadow của các tệp đã chuyển để tăng cường bảo mật khắc phục: Báo cáo shadowing tệp tin sẽ bao gồm các bản sao phản chiếu của tất cả các tệp đã được chuyển qua phương tiện di động. Trong trường hợp có tình huống khẩn cấp về dữ liệu, các kiểm toán shadowing tệp tin có thể được sử dụng để xác định nội dung chính xác của các tệp có thể bị xâm phạm và hỗ trợ trong việc đề ra các biện pháp khắc phục hiệu quả.

- Xem báo cáo và kiểm toán một cách thông minh: Áp dụng các bộ lọc dựa trên loại thiết bị, người dùng, loại sự kiện tệp và nhiều yếu tố khác để có cái nhìn thông minh hơn. Điều này giúp bạn dễ dàng tìm kiếm thông tin cụ thể mà bạn cần, thuận tiện cho việc kiểm tra các xu hướng và hoạt động trong mạng.

- Lưu trữ dữ liệu kiểm toán để quản lý báo cáo hiệu quả: Mỗi loại báo cáo có thể được lưu giữ trong một khoảng thời gian do quản trị viên chỉ định, tùy thuộc vào yêu cầu phân tích dữ liệu của tổ chức bạn. Các cài đặt lưu giữ báo cáo chi tiết hơn cũng có sẵn, chẳng hạn như chọn giữ lại các báo cáo theo dõi tệp tin dựa trên các loại hành động tệp cụ thể. Đối với các báo cáo kiểm toán thiết bị, bất kỳ khi nào một thiết bị bị chặn cố gắng truy cập, những chi tiết đó cũng có thể được gửi qua email để nhanh chóng cảnh báo cho nhân viên bảo mật. Ngoài ra, các loại báo cáo (nhật ký thiết bị, theo dõi tệp tin và kiểm toán shadowing) có thể được lưu trữ trong một khoảng thời gian dài hơn mà người dùng tự chỉ định, ngoài khoảng thời gian lưu giữ đã được cấu hình cho từng loại báo cáo riêng lẻ. Để quản lý dung lượng lưu trữ hiệu quả, nên cấu hình một đường dẫn chia sẻ với quyền truy cập ‘Mọi người’ để đảm bảo quá trình khôi phục và xem dữ liệu diễn ra mượt mà.

Tài nguyên Device Control Plus

Các câu hỏi thường gặp (FAQ)

Việc này được khuyến nghị khi tạo một chính sách để cho phép một loại thiết bị cụ thể nhằm ngăn chặn việc tệp tin tự động khởi chạy khi thiết bị được kết nối. Điều này giúp tăng cường bảo mật cho hệ thống, ngăn chặn các tệp tin độc hại có thể tự động chạy mà không cần sự cho phép của người dùng.

Device Control Plus hoạt động theo chính sách “thiết lập và quên đi”, vì vậy bạn không cần phải lo lắng về việc cập nhật thường xuyên. Sau khi các chính sách kiểm soát thiết bị đã được thiết lập, bạn chỉ cần giám sát các máy tính trong hệ thống của mình. Việc này giúp đảm bảo rằng các thiết bị hoạt động theo các chính sách đã đặt ra mà không cần can thiệp nhiều, giúp bạn tập trung vào việc giám sát và bảo mật hệ thống hơn là phải thực hiện các cập nhật liên tục.

Audit log cho các thiết bị bị chặn sẽ có sẵn trong một báo cáo có tên là ‘Unauthorized Devices’. Bạn có thể truy cập báo cáo này trong tab ‘Reports’.

Có. Bạn có thể cấp quyền truy cập tạm thời cho các thiết bị nằm cả bên trong và bên ngoài mạng của bạn. Bạn có thể nhắm mục tiêu các máy dựa trên loại hệ thống như laptop và máy tính để bàn. Ngoài ra, bạn cũng có thể tạo một nhóm tùy chỉnh với loại hệ thống làm tiêu chí để dễ dàng quản lý quyền truy cập cho các thiết bị này.

Có rất nhiều lỗ hổng có thể được sửa chữa bằng bản vá phần mềm. Tuy nhiên, để giải quyết các cuộc tấn công mạng liên quan đến thiết bị truyền thông di động, rất quan trọng để bảo vệ các điểm cuối từ mức cổng kết nối. Device Control Plus có thể kiểm soát, chặn và giám sát các thiết bị kết nối với các điểm cuối.